不審なトラフィックが大量に流入したために会社のウェブサイトまたはアプリが突然オフラインになった場合は、分散DoS攻撃の標的になった可能性があります。

この種のサイバー攻撃が増加しており、重大なウェブサイトのダウンタイムを引き起こす時に、ビジネスとブランドの評判に致命的な影響を与える可能性があります。

このガイドでは、分散DoS攻撃の詳細、それを防止する方法、およびターゲットになった場合の対処方法について説明します。

クイック リンク: 分散DoS攻撃に関するよくある質問

- 分散DoS攻撃とは何か

- 異なった種類の攻撃

- 分散DoS攻撃の最初の例

- 分散DoS攻撃を仕掛けたのは誰で、その理由は何か

- 分散DoS攻撃の危険性が最も高いのは誰か

- 分散DoS攻撃を防ぐ方法

- 分散DoSのターゲットになっている場合の対処方法

- コンピュータがボット ネットにリストされたかを確認する方法(および対処方法)

分散DoS攻撃とは何か

分散DoSは「分散サービス拒否(Distributed Denial-of-Service)」の略です。

分散DoS攻撃はハッカーがシステムに負荷をかけるために大量のトラフィックをネットワーク、またはサーバーに送信して、その機能を妨害することによって起こります。これらの攻撃は通常、一時的にウェブサイトやアプリをオフラインにし一回で数日間、またはそれ以上続くことがあります。

技術用語

ウェブサイトまたはサーバーは攻撃中に正当なトラフィックを処理できなくなるため、当社ではサービス拒否の用語を使用します。

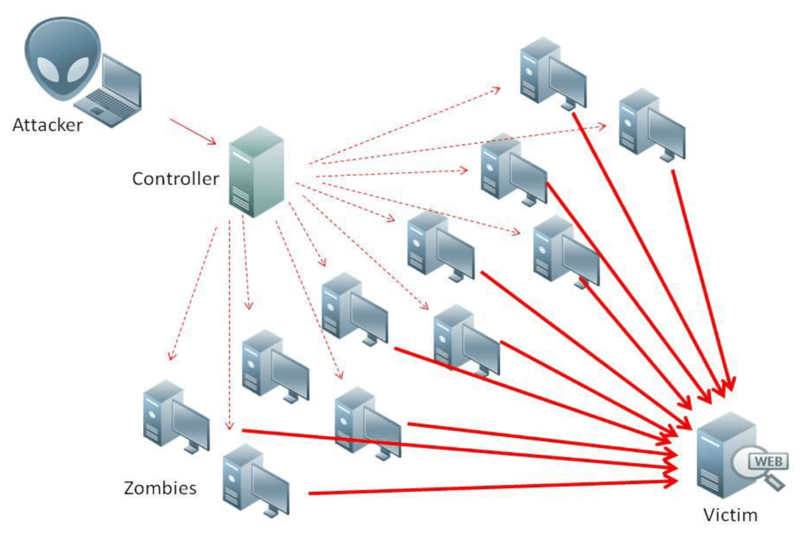

不正なトラフィックは数百、数千、さらには数百万もの他のコンピュータから発生するため、これらは分散サービス拒否と呼ばれています。それが1つの発信元から来る場合はDoS攻撃として知られています。

ボット ネットを使用

分散DoS攻撃はボット ネット(マルウェアを使用してリモートで処理された多数のコンピュータまたはインターネット対応デバイスの集団)を利用して攻撃します。これらは「ゾンビ」と呼ばれます。

異なった種類の攻撃

ゾンビはOpen Systems Interconnectionの異なる層にある脆弱性を標的としており、Cloudflareによると通常3つの分野に分類されます。

1. アプリ層の攻撃

アプリ層の攻撃は最もシンプルな形式の分散DoSで、通常のサーバー要求を模倣します。つまり、ボット ネット内のコンピュータやデバイスは、通常の使用者と同じように、サーバーやウェブサイトにアクセスするために集まります。

しかし、分散DoS攻撃が拡大するにつれ、正当なように見えるリクエストの量がサーバーにとって処理しきれなくなりクラッシュします。

2. プロトコル攻撃

プロトコル攻撃は意図されたターゲットを過負荷にして圧倒するために、サーバーがデータを処理する方法を悪用します。

プロトコル攻撃の種類の中には、ボットネットがサーバーに組み立てるためにデータパケットを送ります。その後サーバは送信元IPアドレスからの確認を受信するのを待ちますが、送信元IPアドレスは届きません。しかし、処理するデータはさらに増え続けます。

他の種類では、単に再構築が不可能なデータパケットを送信し、試みる間にサーバのリソースを圧倒します。

3. ボリューム攻撃

ボリューム攻撃はアプリ攻撃に似ていますが、ひねりがあります。この形式の分散DoSでは、何らかの方法で増幅されたボット ネットの要求によって、サーバー全体の利用可能な帯域幅が消費されます。

たとえば、ボット ネットがサーバーが大量のデータを送信するように騙します。つまり、サーバーはそのデータの受信、組み立て、送信、および受信を再度処理する必要があることになります。

分散DoS攻撃の最初の例

Nortonによると、最初の既知の分散DoS攻撃は2000年にMichael Calceという15歳の少年によって行われ、Yahoo、CNN、eBayなどの巨大なウェブサイトを一時的にダウンさせ、上記の画像のようなエラー メッセージが表示されました。

この種の攻撃はそれ以来ずっと増え続けています。

分散DoS攻撃を仕掛けたのは誰で、その理由は何か

分散DoS攻撃は威力と巧妙さを増していますが、基本的な分散DoS攻撃はほぼ誰でも実行できます。一般の人々でも、オンラインまたは闇市場でターゲットへの分散DoS攻撃の代金を支払うことができます。悪意のある計画を実行するために、既存のボット ネットをレンタルまたはリースすることさえ可能です。

Michael Calce(別名「マフィア ボーイ」)によって実行された最初の攻撃のような初期の分散DoS攻撃は、単にハッカーが自慢するために行われました。だたそれをすることができるという理由だけです。

しかし通常、以下が分散DoS攻撃を行う人達とその理由です。

- 事業主で競合他社に勝つため

- 競争好きなゲーマーが対戦者に勝つため>

- 活動家が特定のコンテンツに人々がアクセスできないようにするため

- トロールを実施してターゲットに復讐するため

分散DoS攻撃の危険性が最も高いのは誰か

普通の人にとって恐れることはあまりなく、大企業が主なターゲットです。分散DoS攻撃によるダウンタイムの結果として、数百万ドルから数十億ドルを失う可能性があります。小規模の事業主も同様にかなりの被害を受ける可能性があります。

分散DoS攻撃の可能性に備えて、オンラインで存在し活動する組織が常に十分に準備することが重要です。

分散DoS攻撃を防ぐ方法

悪意のある攻撃者が不正なトラフィックを大量にサーバーに送信するのを防ぐことはできませんが、負荷に対応するために事前に準備することはできます。

1. トラフィックを監視して早期発見する

Amazon Web Servicesによると、組織にとっての通常、少ない、大量のトラフィックとはどの程度かをよく理解しておくことが重要です。

トラフィックが上限に達したときに何を期待すればよいかを理解しているとレート制限を設定できます。これは、サーバーが処理できる数のリクエストのみを受け付けることを意味します。

トラフィックの傾向に関する最新の知識があれば、問題を迅速に特定するのにも役立ちます。

季節性、マーケティング キャンペーン、その他によるトラフィックの急増にも備える必要があります。大量の本物のトラフィック(例えば、バイラル ソーシャル メディア リンクなどから)が、時には同様のサーバー クラッシュの影響を与えることがあります。たとえ本物のソースからでも、ダウンタイムがビジネスにとって損益となることがあります。

2. より多くの帯域幅を確保する

平均と高いトラフィックレベルに基づいて必要なサーバー容量を把握したら、それ以上にに取得する必要があります。実際に必要以上の帯域幅を確保することを「オーバー プロビジョニング」と呼びます。

これにより、分散DoS攻撃の際にウェブサイト、サーバー、またはアプリが完全に過負荷になる前に時間が稼げます。

3. コンテンツ配信ネットワーク(CDN)を使用する

分散DoSの目的はホスティング サーバーを過負荷にすることです。したがって1つの解決策は、世界中の複数のサーバーにデータを保存することです。

まさにそれが、コンテンツ配信ネットワークが行うことです。

CDNは、各使用者のすぐ近くにあるサーバーからウェブサイトまたはデータを提供し、パフォーマンスを速めます。しかし、CDNを使用することは、1つのサーバーが過負荷になってもまだ多くのサーバーが稼働しているため、攻撃に対してあまり脆弱でないことを意味します。

分散DoSのターゲットになっている場合の対処方法

最近の分散DoS攻撃は非常に高度で強力なため、自力で解決するのは非常に困難です。そのため、攻撃に対する最良の防御策は最初から適切な予防策を講じることです。

しかし、攻撃を受けていてサーバーが現在オフラインになっている場合にできることがいくつかあります。

1. 迅速に防御策を整える

通常のトラフィックがどの程度かをよく理解していれば、分散DoS攻撃を受けている場合に素早く特定できるはずです。

不審なソースからの大量のサーバー要求やウェブ トラフィックが見られるでしょう。しかし、サーバーが完全に圧倒されてクラッシュするまでにはまだ時間がかかるはずです。

レート制限をできるだけ早く設定し、サーバー ログを消去して空き容量を増やします。

2. ホスティング プロバイダに電話する

他の誰かがデータを提供するサーバーを所有して運営している場合は、すぐにその攻撃を知らせてください。

攻撃が収まるまで、トラフィックを「ブラックホール」にできる可能性があります。つまり、サーバーへの受信要求は正当であるか違法であるかにかかわらず、単に破棄されます。これは他の顧客のサーバーもクラッシュしないようにするために、ホストにとっても益となります。

その後、不正なトラフィックを除外して通常のリクエストを通過させるために、「スクラバー」を介してトラフィックを再ルーティングします。

3. 専門家に電話する

大規模な攻撃を受けている場合や、ウェブサイトやアプリに一切ダウンタイムを与えることができない場合は、分散DoS対策の専門家を雇うことを検討してください。

専門家ができることはトラフィックを彼ら自身の巨大なサーバーに迂回させ、ロードを処理することができ、そこから不正な要求をスクラブ(洗浄)しようとすることです。

4. 終わるのを待つ

ウェブトラフィックを転送してスクラブするために専門家を雇うのは費用がかかります。

ほとんどの分散DoS攻撃は数日以内に終了します(ただし、深刻なケースではそれ以上に長く続く場合があります)。したがって単純に損失を受け、次回はより適切に準備するという選択肢が常にあります。

コンピュータがボット ネットにリストされたかを確認する方法(および対処方法)

個人の使用者の場合は、知らない内にコンピュータがボット ネット用に召集されているかもしれません。

兆候

すぐに明らかではないかもしれませんが、悪意のある活動がデバイスのバックグラウンドで行われている可能性がある場合に現れる兆候がいくつかあります。

- 頻繁なクラッシュ

- ロード時間が長い

- 奇妙なエラー メッセージ

対処方法

コンピュータが異常に作動していると思われる場合は、対策を講じることをお勧めします。信頼できるアンチウィルス ソフトウェアを使用して、定期的にウィルス スキャンを設置して実行する必要があります。以下が推薦されるものです。Windows、Mac、およびLinux。

コンピュータにマルウェア があるかどうかをフルスキャンで確認できます。ほとんどの場合、アンチウィルスはウィルスを駆除することができます。簡単な オンライン ウィルス スキャンでも問題ありません。

また、誰からか、どこから送られているかが確かでない場合はメールの添付ファイルやウェブ ファイルを絶対にダウンロードしないでください。これらの フィッシングの試みは所有者の知らない内にデバイスにマルウェアを設置する可能性があります。

準備する

組織は実際に必要としているよりもはるかに大量のウェブ トラフィックや、サーバー リクエストを処理できるようにするべきです。安全の備えるべきです。

最善の解決策は、しっかりとしたアンチウィルスを設置して、マルウェアから守るために最初から分散DoS攻撃のリスクを防ぐことです。CDNを使用し、通常のトラフィックに基づいてレート制限を設定することがもう1つの優れた予防策です。

予防の方が治そうとするより効果的です。その理由は分散DoS攻撃が発生してサーバーがオフラインになると、通常の状態に戻すのは費用がかかり、ウェブサイトがダウンするとビジネスの売り上げと評判に悪影響を与えます。ビジネスが常にどのような種類の攻撃にも備えていることを確認してください。